Come ormai noto ai più, il tag o transponder, è l’elemento caratterizzante di un sistema a Radio Frequenza; per funzionare, un sistema deve permettere il dialogo nella stessa lingua tra il transponder e i dispositivi di lettura ( reader).

Quindi un ruolo fondamentale è svolto dallo standard di comunicazione, al fine di permettere sia il corretto dialogo tra entità fisiche diverse, che garantire la non interferenza del segnale RFId con quello di altri dispositivi.

Il processo di definizione dei protocolli è ad appannaggio, a livello mondiale e regionale a due organismi:

– ITU (International Telecommunications Union;

– CEPT (European Conference of Postal and Telecommunications).

Ecco quindi cosa identifica la sigla EPC Gen2 (Electronic Product Code): lo standard di comunicazione per dispositivi che dialogano a frequenze comprese tra i 860 – 950 MHz e quindi definita banda UHF (Ultra High Frequency); per esteso il nome di questo protocollo è EPC “ Class1 / Generation2” ed è stato inserito, nel 1996, nello standard ISO/IEC 18000-6 Type C.

Arriviamo ora a spiegare cosa è la procedura KILL che dà il titolo a questo articolo.

E’, innanzitutto, un elemento indiscutibilmente importante per la sicurezza e la privacy nel settore RFId ed è stato introdotto dalle password di accesso a 32bit presenti nella GEN2 di EPC.

Queste password di accesso sono utilizzate per accesso e “bloccaggio” di aree di memoria. La parola accesso è sinonimo di lettura, mentre il bloccaggio è sinonimo di “impossibilità alla riscrittura”; la funzionalità in oggetto (attiva solamente nel caso venga introdotta una password, altrimenti banalmente disattivata) serve a uccidere fisicamente il tag.

Dal punto di vista pratico è come se venisse attivato un fusibile di cortociruito, che inattiva in maniera irreversibile il tag ed è necessario laddove sia fondamentale rendere non-tracciabile un oggetto dotato di tag e precedentemente tracciato.

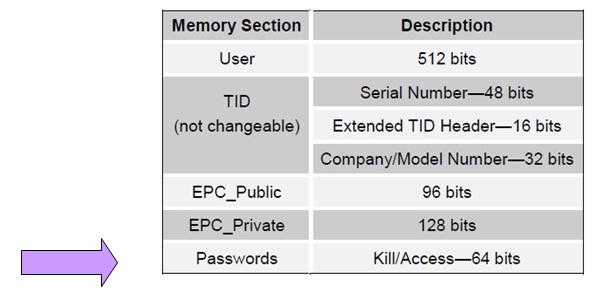

Le password sono contenute in un’area di memoria particolare del tag: si veda la mappa riportata sotto relativa ad un Impinj MONZA4QT in modalità PRIVATE (questo tag ha sostanzialmente 2 modalità operative PRIVATE e PUBLIC con due mappe di memoria distinte per evitare accessi indesiderati).